Wie sicher ist LTE?

Gibt es Sicherheitsschwachstellen bei der 4G-Nutzung?

4G im Prinzip sicherer als die Vorgänger 3G bzw. 2G. Die LTE-Technik gilt gemeinhin als unbedenklich. Dennoch verweisen Experten immer wieder auf Lücken, Schwachstellen und Angriffsflächen. Wir zeigen, wo Gefahren lauern und was Nutzer wissen sollten. Wie kann man seine Privatsphäre schützen?

1. Sicherheits-Problem: Smartphone Betriebssysteme & Apps

Spätestens seit 2016 beherrschen alle Smartphones auch LTE/4G. Selbst im Segment Handys unter 100 Euro ist die 4. Mobilfunkgeneration längst angekommen. Seit Ende 2021 gibt es sogar NUR noch 4G, 5G und 2G. 3G wurde also komplett abgeschaltet.

Auch die Kosten für moderne 4G/5G Tarife stellen längst keine Hürde mehr dar. 4G ist also auf mobilen Endgeräten schon Standard. Die größte Bedrohung für Mobilfunkkunden in Punkto Sicherheit lauert nicht bei der sogenannten Luftschnittstelle – also dem Weg vom Smartphone zum Mobilfunkmast, sondern auf den Geräten selbst! Sowohl iOS von Apple, als auch Android von Google, stellen potenzielle Angriffsflächen zur Verfügung, wobei eindeutig Androidnutzer mehr betroffen sind. Wie, und warum, erfahren Sie hier. Der Ratgeber zeigt auch, wie Sie sich optimal schützen können.

2. Sicherheits-Lücke „Funk“

2.1 Luftschnittstellte: gefälschte Basisstation

Eine LTE-Datenverbindung oder VoLTE-Telefonate (digitale Mobilfunktelefonie per LTE) einfach „abhören“ oder „mitschneiden“, ist so ohne weiteres kaum möglich – selbst für Experten. Ende 2015 berichteten wir allerdings über eine Schwachstelle, auf die finnische Forscher der Aalto-Universität hinwiesen.

Das Prinzip des „Man in the middle“, bzw. einer gefälschten Basisstation, ist zwar hinlänglich bekannt. Neu war jedoch, dass Hacker bereits mit Hardware im Bereich knapp über 1000 Euro prinzipiell auf jedes LTE-Gerät in der Umgebung zuzugreifen könnten. Wie das? Nun mit der besagten Hardware wird, vereinfacht gesagt, den LTE-Endgeräten in der Umgebung eine echte LTE-Basisstation vorgegaukelt. Dies sei zwar schwerer als bei älteren Mobilfunkstandards (3G/2G), aber keinesfalls unmöglich. 4G-Smartphones loggen sich z.B. automatisch in der Zelle ein, welche in der Umgebung die besten Empfangsparameter bietet. Gelingt einem Hacker nun dies im Umkreis von einigen hundert Metern zu „simulieren“, kann er prinzipiell alle Kommunikationsdaten, also auch Passwörter, abgreifen. Zwar gibt es mit GUTI (Globally Unique Temporary Identifier) eine zusätzliche Hürde, da hier jedes Endgerät eine eindeutige Kennung generiert, welche stets erneuert wird (alle paar Tage). Den Analysten zufolge, geschehe dies jedoch bei einigen Providern teils in zu großen Abständen.

Fazit: Opfer einer gefakten LTE-Basisstation zu werden ist sehr unwahrscheinlich, da die technischen und fachlichen Hürden sehr hoch sind. Unmöglich ist es jedoch nicht. Weit wahrscheinlicher wäre hingegen, dass man auf einen gefakten WLAN-Hotspot reinfällt. Hier ist höchste Vorsicht geboten! Denn diese Falle kann an einem öffentlichen Ort (Bahnhof oder ähnlich) faktisch jeder stellen. Und zwar mit weniger als 100 Euro teurer Hardware aus dem Einzelhandel und Basis-Wissen im Einrichten von WLAN-Netzen. Mehr dazu im nächsten Abschnitt.

2.2 Gefälschte WLAN-Hotspots: Vorsicht bei öffentlichen Hotspots

Doch was viele nicht ahnen – hier lauert die größte Gefahr! Für die meisten Hostspot-Zugänge muss man entweder den Betreiber nach dem Passwort fragen oder sich anmelden. Bei McDonnalds beispielsweise, kommt man aber auch einfach so ins Internet. Und nachdem die Störerhaftung für WLAN-Hotspots 2017 gekippt wurde, dürfte die Zahl der ungeschützten Spots weiter zulegen. Wer also ein freies Netz mit dem Namen des Cafes findet in dem er sich gerade befindet, schöpft sicher keinen Verdacht.

Doch im Prinzip kann sich jeder im Umkreis von ca. 50 Metern in einem PKW als "Cafe XY" ausgeben. Zum Beispiel durch Vergabe der WLAN SSID „Lilos Cafeshop“ (erfunden). Loggt sich nun ein argloses Opfer ein, könnte der Täter unbemerkt sämtliche Daten mitschneiden und auswerten. Etwa Passwörter oder Bankzugangsdaten, sowie und alles, was sonst so interessant sein kann. Dafür braucht man nicht mehr Wissen als im Buch „WLAN für Dummys“ und Hardware ab zirka 50 Euro. Daher sollten Sie entweder genau prüfen, ob es sich wirklich um das WLAN des Betreibers handelt (z.B. Bedienung fragen) oder noch besser sensible Aktionen niemals innerhalb eines Wfii-Hotspots ausführen. Vor allem alles, was mit Passwörtern und Finanzdaten zu tun hat. In diesem Zusammenhang sollte man immer bedenken, dass dieser Kommunikationsweg prinzipiell transparent ist wie ein offenes Buch.

3. Sicherheits-Problem: Hardware (Router) & Firmware

LTE sorgt bekanntlich nicht nur bei mobilen Endgeräten für schnelle Datenverbindungen – auch im Bereich der stationären Internetversorgung spielt 4G eine elementare Rolle im Breitbandmix. Gerade im ländlichen Raum, bildet 4G nicht selten die einzige (schnelle) Alternative zu DSL. Wie wir schon gezeigt haben, ist die Luftschnittstelle – also die Funkverbindung vom Nutzer zum Mobilfunkmast – prinzipiell sicher und kaum zu hacken.

Dennoch sind auch LTE-Zuhause Kunden angreifbar. Die Schwachstelle lauert sogar direkt beim Nutzer selbst! Neben Risiken in Form von nicht regelmäßig aktualisierten oder veralteten Betriebssystemen (z.B. Win 7 oder 8), verbirgt sich die Schwachstelle dort, wo sie wohl die wenigsten erwarten würden - beim Router!

Betroffen sind davon praktisch alle relevanten Geräte von der Telekom, Vodafone oder auch von AVM (Fritz!Boxen). Immer wieder standen in den vergangenen Jahren Geräte im Fokus, weil herstellerübergreifend gefährliche Sicherheitslücken entdeckt wurden. Zum Beispiel Mitte 2013 beim damals sehr verbreiteten Speedport II. Im Januar 2014 wurde ein schweres Leck in diversen Huawei-Routern bekannt. Betroffen waren somit abermals der Speedport II, der B2000 von Vodafone und der originäre B593u-12. Im Schlimmsten Fall konnten Angreifer hier den vollen Administrations-Zugang auf den Router erlangen. Der Speedport II wird auch heute noch von Bestandskunden MagentaZuhause via Funk genutzt. Schuld war eine Schwachstelle im WPS-System.

Nur einen Monat später wurde eine gefährliche Lücke in den Fritz-Box-Routern von AVM bekannt. Hacker konnten per Fernzugriff Zugang zum Telefondienst der Box erlangen und so theoretisch beliebig telefonieren. Natürlich auf Rechnung der Geschädigten und tatsächlich gab es wohl mehrere betroffene Kunden. AVM reagierte schnell und schloss per Firmwareupdate die Gefahrenstelle. Anfang 2016 warnten wieder Sicherheitsexperten des „RedTeams“ aus Aachen vor veralteten Firmware-Versionen bei Fritzboxen.

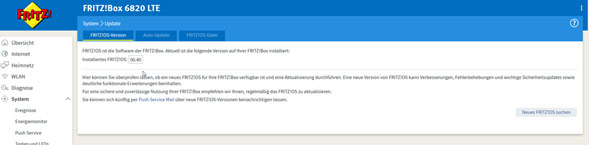

Fazit: Mehrmals im Jahr gibt es Meldungen über ernste Sicherheitsschwachstellen in Routern. Stellen Sie stets sicher, dass Ihr Router über die neuste Firmware verfügt. Durch Updates schließen die Hersteller nicht nur relevante Sicherheitslücken. Oft profitiert man sogar noch durch kostenlose neue Features. So brachte z.B. das Update auf FritzOS 6.40 bzw. 6.50 erstmals eine speziell für mobile Endgeräte optimierte, moderne Oberfläche mit. Zusätzlich hat AVM neue Analyse-Tools und Hilfsmittel integriert.

Das Update dauert im Schnitt keine 5 Minuten. FritzBox-Kunden können mit wenigen Klicks checken, ob die Version aktuell ist. Gehen Sie dazu ins Routermenü (fritz.box). Unter „System“ -> „Update“ finden Sie einen Button „Neues FRITZ!OS suchen“. Ein Klick und es wird geprüft, ob die Version aktuell ist. Wenn nicht, erhält man die Möglichkeit das Update durchzuführen. Andere Router spielen die Updates entweder selbst ein oder haben einen ähnlichen Menüpunkt implementiert. Probieren Sie es doch gleich mal aus!

4. Sicherheit bei Telefonie: VoLTE und VOIP

Voice over LTE ist im Prinzip abhörsicher. Das weit verbreitete Betriebssystem "Android" machte 2015 allerdings Schlagzeilen, wonach es eine Sicherheitslücke aufweise, dass Kriminellen eine ernste Angriffsfläche biete. Aber auch die Vorgängerstandards waren bzw. sind angreifbar, wie diese Meldung zeigt. Mehr dazu auch hier in unserem Sicherheitsspezial zu Smartphones.

5. Fazit

Technisch betrachtet, ist LTE eine durchweg sichere Mobilfunktechnik, welche man ohne Bedenken zum Telefonieren und zur Datenübertragung nutzen kann. Die meisten Schwachstellen lauern dort, wo der Nutzer (fast) keinen Einfluss hat. Also in Form von Software- oder Firmware-Schwachstellen. Einzig die Sorgfalt diese stets aktuell zu halten, fällt in den Machtbereich des Kunden. Anders sieht das hingegen beim Thema WLAN-Hotspots aus, wo immer der gesunde Menschenverstand beim Browsen gefragt ist.

Einen 100% sicheren Kommunikationsweg wird es vielleicht nie geben. Durch einige wenige Vorsichtsmaßnahmen, hat man allerdings kaum etwas zu befürchten.

Interessantes zum Thema:

» Wie schnell ist LTE eigentlich?» aktuelle LTE Smartphones

» LTE Tarife vergleichen

sorgfältigen Recherchen entstanden. Dennoch geben wir keine Gewähr auf Richtig- und Vollständigkeit! © LTE-Anbieter.info